Narzędzie Google'a w rękach cyberprzestępców

25 lipca 2006, 13:15Przed tygodniem Google udostępnił specjalistom ds. zabezpieczeń swoje narzędzie, które pozwala na wyszukiwanie szkodliwego kodu w serwisach internetowych. Okazało się, że cyberprzestępcom udało się już złamać kod google'owskiego narzędzia.

Iluzja przyspiesza pobieranie plików

9 kwietnia 2010, 11:19Jedną z najbardziej frustrujących czynności związaną z obsługą komputera jest oczekiwanie na ściągnięcie pliku. Chris Harrison z Carnegie Mellon University uważa, że frustrację można zmniejszyć stosując wizualną sztuczkę, która oszuka nasz mózg sugerując, iż pobieranie odbywa się o 10% szybciej niż w rzeczywistości.

Centrala telefoniczna w chmurze

14 października 2011, 10:51Chmury obliczeniowe kojarzą się ze światowymi gigantami, takimi jak Microsoft, Amazon czy Google. Jednak jest to rynek, na którym mogą zaistnieć tez mniejsi gracze. Co ciekawe, znajdują oni dla chmur zaskakujące rozwiązania.

Sprzeciw wobec kontrowersyjnego wyroku ws. API

10 listopada 2014, 10:48Electronic Frontier Foundation (EFF) wystąpiła w imieniu 77 wybitnych naukowców do Sądu Najwyższego USA z wnioskiem o przyjrzenie się decyzji sądu apelacyjnego, który uznał, że API podlegają prawom autorskim. API to zestaw reguł, dzięki którym programy mogą się między sobą komunikować.

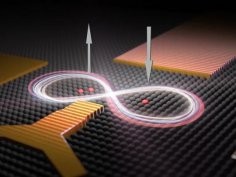

Australijczycy dokonali znaczącego przełomu w informatyce kwantowej

8 marca 2018, 05:24Zespół australijskich naukowców pracujący pod kierunkiem specjalistów z Uniwersytetu Nowej Południowej Walii dokonał przełomu na polu informatyki kwantowej. Australijczycy tak precyzyjnie określili pozycję atomów stanowiących kwantowe bity, że jako pierwsi wykazali, iż dwa kubity wchodzą w interakcje. Grupa, na której czele stoi profesor Michelle Simmons, jest jedynym zespołem naukowym na świecie zdolnym do określenia dokładnej pozycji kubitów w ciele stałym.

"Ojciec" Uniksa uwolniony

14 listopada 2007, 13:34MIT (Massachusetts Institute of Technology) zrobił nie lada niespodziankę miłośnikom Open Source. Udostępniono bowiem kod źródłowy systemu operacyjnego MULTICS (Multiple Information and Computing Service). System ten był “ojcem” Uniksa i wszystkich nowoczesnych systemów operacyjnych.

Windows bezpieczniejszy od Mac OS X?

22 października 2010, 10:54Eksperci z Panda Labs twierdzą, że system Mac OS X jest obecnie mniej bezpieczny niż Windows. Do takich wniosków skłoniła ich rosnąca liczba luk i szkodliwego kodu atakującego system Apple'a.

Apple zmienia podejście do bezpieczeństwa

14 maja 2012, 08:28Prezes ds. technologicznych Kaspersky Lab, Nikolai Grebennikov, poinformował, że Apple zatrudniło jego firmę do pomocy przy zabezpieczeniu flagowego systemu operacyjnego

ACLU i AI chcą, by Obama ułaskawił Snowdena

14 września 2016, 10:48Amnesty International i American Civil Liberties Union (ACLU) rozpoczęły wspólną kampanię, której celem jest przekonanie prezydenta Obamy, by przed końcem swojej kadencji w pełni ułaskawił Edwarda Snowdena. Jeśli prezydent skorzystałby z prawa łaski, Snowden mógłby wrócić do USA bez obawy, że zostanie aresztowany za zdradę tajemnicy państwowej.

Apple krytykuje Google'a za straszenie użytkowników iPhone'ów

9 września 2019, 11:32Apple oskarża Google'a o próbę wywołania strachu u wszystkich użytkowników iPhone'ów poprzez rozpowszechnianie fałszywej informacji jakoby doszło do wielkiego ataku na iPhone'y.

« poprzednia strona następna strona » 1 2 3 4 5 6 7 8 9 …